authconfig

[CentOS]

authconfig ЄШЄЯ

RHELЄфCentOSЄЧЭјЭбЄЕЄьЄЦЄЄЄыЧЇОкЅъЅНЁМЅЙЄЮРпФъЄђЙдЄІЄПЄсЄЮЅГЅоЅѓЅЩЄЧЄЙЁЃЄГЄЮЅГЅоЅѓЅЩЄђЛШЄІЄШЁЂLDAPЧЇОкЁЂKerberos5 ЧЇОкЄЪЄЩЄиЄЮРкЄъТиЄЈЄђЅЕЅЏЅУЄШЄфЄУЄЦЄЏЄьЄоЄЙЁЃЅЄЅѓЅЙЅШЁМЅыЛўЄЫЕЏЦАЄЕЄьЄы

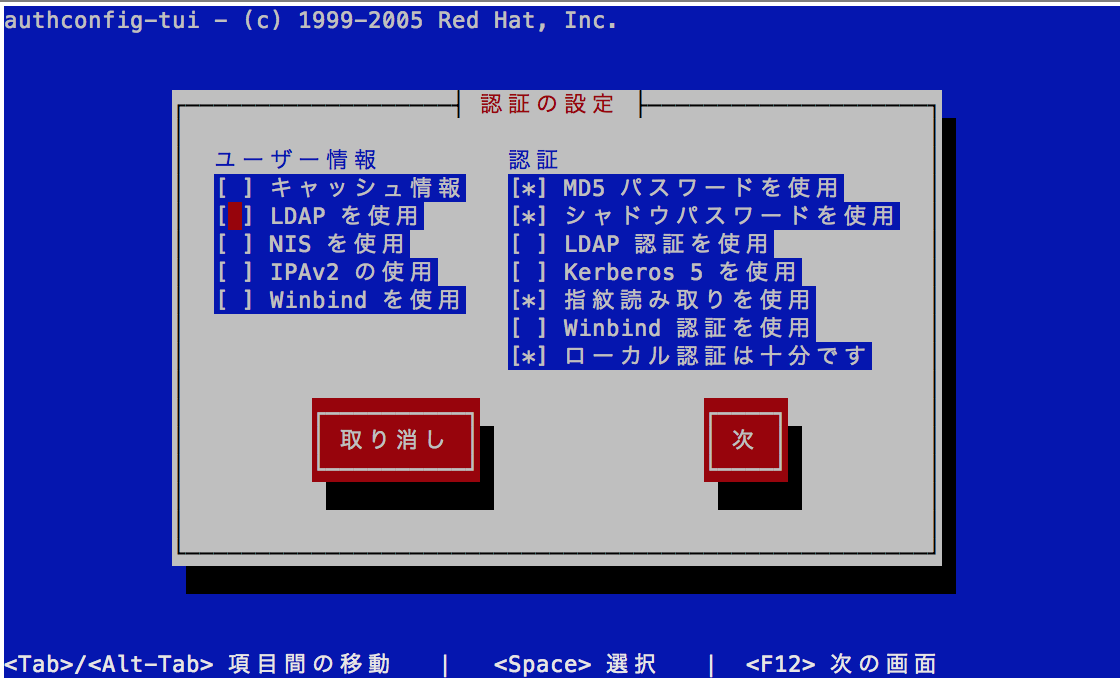

ЄЮЄшЄІЄЪВшЬЬЄЯ authconfig-tui ЅГЅоЅѓЅЩЄЫЄшЄыЄтЄЮЄЧЄЙЁЃGUIЅСЅУЅЏЄЫНЄРЕВФЧНЄЧЄЙЁЃ

ИНОѕЄЮГЮЧЇ

# authconfig --test

ЄЧЄКЄщЄКЄщЄШНаЄЦЄЄоЄЙЄЌЁЂЄШЄъЄЂЄЈЄКЅэЅАЅЄЅѓЅбЅЙЅяЁМЅЩЄЪЄЩЄЧЁЂЄЩЄѓЄЪЅЯЅУЅЗЅхЄЌЭјЭбЄЕЄьЄЦЄЄЄыЄЋЄЯ

# authconfig --test |grep -i algo

password hashing algorithm is md5

ЄЧЪЌЄЋЄъЄоЄЙЁЃОхЕЄЮЮуЄРЄШЁЂmd5 ЄЌЭјЭбЄЕЄьЄЦЄЄЄоЄЙЄЌЁЂmd5 ЄЯЅЯЅУЅЗЅхЄШЄЗЄЦЄЯЁЂЄЙЄЧЄЫРШМхЄРЄШИРЄяЄьЄЦЄЄЄыЄЮЄЧЁЂЄшЄэЄЗЄЏЄЪЄЄЄЧЄЙЄЭЁЃCentOS5 ЄоЄЧЄЯЁЂmd5 ЄЌЩИНрЄЫЄЪЄУЄЦЄЄЄоЄЙЁЃ

| OS | encrypt method (default) |

|---|---|

| RHEL5/CentOS5 | md5 |

| RHEL6/CentOS6 | sha512 |

| RHEL7/CentOS7 | sha512 |

| Ubuntu14.04(ЛВЙЭ) | sha512 |

| FreeBSD9.0(ЛВЙЭ) | md5 |

| FreeBSD9.1(ЛВЙЭ) | sha512 |

ГЕЄЭОхЕЄЮЄшЄІЄЫЄЪЄУЄЦЄЄЄыЄшЄІЄЧЄЙЁЃЄПЄРЄЗЁЂАьЩєЄЮ IaaSЄЧЄЯЁЂЦтЩєЅЗЅЙЅЦЅрЄШЄЮЗѓЄЭЙчЄЄЄЋЄщЄЋЁЂЄяЄЖЄяЄЖ sha512 Єђ md5 ЄЫЪбЙЙЄЗЄЦЄЄЄыЅБЁМЅЙЄЌЄЂЄыЄЮЄЧЁЂЄЄСЄѓЄШГЮЧЇЄЗЄоЄЗЄчЄІЁЃЄСЄчЄУЄШЕЄЄЮЭјЄЄЄПЅлЅЙЅЦЅЃЅѓЅАВёМвЄРЄШЁЂCentOS5 ЄЧЄтЁЂsha512 ЄЫЄЪЄУЄЦАњЄХЯЄЗЄЦЄЄЄПЄъЄЙЄыЄшЄІЄЧЄЙЁЃ

encrypt method ЄЮЪбЙЙ

ЄЙЄЧЄЫ md5 ЄЯРШМхЄЧЄЙЄЮЄЧЁЂsha512 ЄЫЪбЙЙЄЗЄоЄЙЁЃ

# authconfig --passalgo=sha512 --update

ОхЕЄЮЅГЅоЅѓЅЩЄЧ /etc/login.defs ЦтЄЮ

ENCRYPT_METHOD MD5

ЄЌ

ENCRYPT_METHOD SHA512

ЄЫНЄРЕЄЕЄьЄоЄЙЁЃ

/etc/libuser.conf

-crypt_style = sha512

- crypt_style = md5

/etc/login.defs-ENCRYPT_METHOD SHA512

- ENCRYPT_METHOD MD5

/etc/pam.d/passwprd-auth-ac-password sufficient pam_unix.so sha512 shadow nullok try_first_pass use_authtok

- password sufficient pam_unix.so md5 shadow nullok try_first_pass use_authtok

/etc/pam.d/system-auth-ac-password sufficient pam_unix.so sha512 shadow nullok try_first_pass use_authtok

- password sufficient pam_unix.so md5 shadow nullok try_first_pass use_authtok

/etc/sysconfig/authconfig

- PASSWDALGORITHM=md5

-PASSWDALGORITHM=sha512

ЄПЄРЄЗЁЂЄГЄьЄЯМЁВѓЄЋЄщ sha512 ЄЧ encrypt ЄЕЄьЄыЄЮЄЧЄЂЄУЄЦЁЂДћТИЄЮЅбЅЙЅяЁМЅЩЄЫЄЯБЦЖСЄђЭПЄЈЄоЄЛЄѓ(/etc/shadowЄЪЄЩЁЫ

ЄЪЄЮЄЧЁЂencrypt methodНЄРЕИхЄЯЁЂpasswdЅГЅоЅѓЅЩЄЧЁЂКЦХйЅбЅЙЅяЁМЅЩЄђЩеЄБФОЄЗЄоЄЗЄчЄІЁЃ

/etc/shadow ЄЮУцПШ

$<ID>$<SALT>$<PWD>

ЛВЙЭ

- authconfig(8), shadow(5), login.defs(5)

- http://www.akkadia.org/drepper/SHA-crypt.txt